一、背景分析:

随着电信运营商信息网络规模不断地扩大,网络内控安全管理日益成为电信运营商信息建设的重点。它是电信运营商内部信息化应用管理系统的基本保证,只有计算 机网络畅通并确保网络安全,才能保障电信运营商利用先进的信息化管理系统来改善内部管理,从而提高了电影运营商的效率、管理水平及竞争力。然而,随着内部 信息系统和操作这些系统人员的复杂化,如何实现运营商维护人员安全接入维护网络和内部网络,如何更好保障维护人员对网络内部服务器的权限管理、操作过程的 监控及行为审计,成为各大运营商不得不面对的问题。

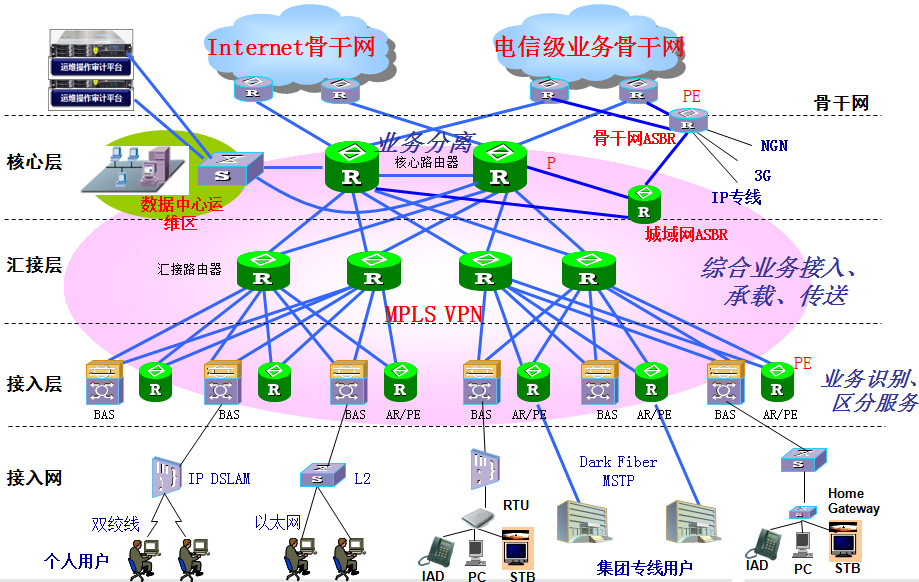

运营商整体运营网络有三大“网”组成,包括通信网、业务支持网、增值业务网。随着运营商各种业务和经营支撑系统的不断增加,网络规模迅速扩大,原有的由各 个系统分散管理用户和访问授权的管理方式造成了在业务管理和安全之间的失衡,已经成为业务发展的瓶颈之一,不能满足企业目前及未来业务发展的要求。目前数 据中心安全运维管理的限制和问题如下:

运维管理现状:

1、目前业务支持网、增值业务网是运营商业务运营的重要支撑,运维管理人员日常要对业务支持网中的综合结算系统、计费账务系统、经营分析系统、客户关系管 理系统、合作伙伴关系管理系统;增值业务网的系统有智能网系统、短信系统、彩信系统进行运维管理,系统种类多,业务逻辑复杂,运维人员要同时负责多个业务 系统的运维管理。

2、核心业务系统的关键的核心业务上,应用系统及数据库的密码管理和权限管理工作复杂,部分合规性要求定期修改设备管理密码给运维人员带来不可想象的工作负荷。

3、核心业务系统应用的复杂度决定了多角色(系统/数据库/安全/审计管理员/代维厂商等)交叉管理

4、运维人员误配置、误操作无法得到合理的规避和追朔。

运维管理问题:

1、多对多交叉管理,账号共享;

2、多点登陆,分散管理,无法准确的身份认证和授权控制;

3、人为操作风险,责任无法追溯;

4、黑客的攻击和木马的导入等;

5、各种系统和应用的联动互动性不够。

以上问题可以总结为—“操作步骤繁琐,操作行为不可控,操作内容不可知”

运维操作风险:

1、操作行为不可控,加之运维人员的操作不当

2、误操作,可导致关键应用服务

3、违规/恶意操作。导致系统上敏感数据信息泄露或破坏

4、操作内容不可知。当操作事故发生时,无法快速定位操作事故原因,无法对操作事故有效取证和举证

相关安全规范:

1、电信网与互联网安全等级保护

国家公安部和保密局颁布的等级保护技术要求,在确定为第二级指定保护级别(含)以上的信息系统中必须建立并保存个子操作日志,包括网络、主机、数据库、应用。

2、移动通信网安全防护要求

根据电信网和互联网安全防护体系的要求,将移动通信网安全防护内容分为安全风险评估、安全等级保护、灾难备份及恢复等三个部分。

3、萨班斯法案(SOX)

按照该法案404节的规定,在美上市的国外企业必须保证公司管理层建立和维护内部控制系统及相应控制程序充分有效的责任体系,同时提供管理层最近财年对内 部控制体系及控制程序有效性的证明及内控机制评价报告,强调企业的信息技术策略和系统中的内部控制,以及对审计过程存档的要求,即企业的内控活动(不论是 人还是机器)的操作流程都必须明白地定义并保存相关记录,而后才能实施。

二、解决方案

如何对操作者以及操作行为进行有效和规范管理,是数据中心运维管理的核心。统一安全管理与综合审计系统解决方案通过“事前防范、事中控制、事后审计”的管理思路。从如何降低操作风险的角度出发,以人、操作、技术做为管理核心。

通过统一安全管理与综合审计系统的建设,达到以下效果:

1、为用户提供统一的操作和维护的入口和平台

2、实现对业务支撑系统、DCN网运营管理系统以及操作系统、数据库、网络设备等各种IT资源的帐号、认证、授权和审计的集中控制和管理

3、实现集中化、基于角色的的主从帐号管理,实现角色属性级别的细粒度权限分配和管理

4、实现集中化的身份认证和访问入口

5、实现集中访问授权,基于集中管控安全策略的访问控制和角色的授权管理

6、实现集中安全审计管理,收集、记录用户对业务支撑系统关键重要资源的使用情

7、满足合规性审计及运维管理的要求

三、典型部署

1、采用双机热备,保证配置和数据备份,防止单点故障;

2、不影响任何业务数据流;

3、设备的部署采用物理旁路,逻辑网关方式,不更改现有的网络拓扑;

4、不增加系统和网络性能的负载;

5、部署方式灵活多样,部署周期短;

6、不改变管理员操作习惯(不需要安装客户端工具);